Hace unos meses se dió la noticia que Lenovo había estado vendiendo equipos con un rootkit, el llamado SuperFish, donde básicamente el rootkit puede firmar certificados y hacerlos pasar por válidos, esto permite los ataques “Man in the Middle”. Pensando un poco mal, esto básicamente le permite a Lenovo interceptar el tráfico web de tu computadora y nadie se daría cuenta, pues aunque usen un certificado inválido su rootkit lo avalaría y el navegador pensaría que es un certificado válido.

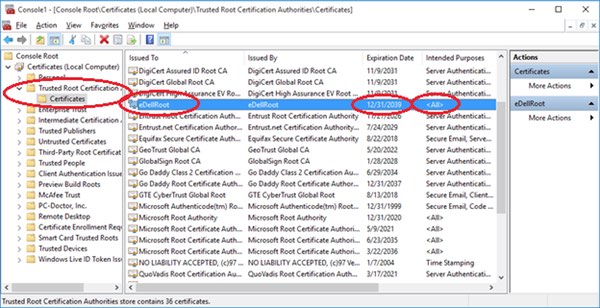

Lo mismo se ha descubierto ahora en DELL, se ha descubierto un certificado llamado eDellRoot. Aunque en un principio se supone que es inofensivo este certificado sirve para identificar tu equipo con el service tag para un soporte rápido, sin embargo es un hoyo de seguridad y permite, asi como con SuperFish, los ataques man in the middle.

Dell ya ha dado la cara para aclarar por que está instalado el eDellRoot en los equipos DELL. “The certificate is not malware or adware. Rather, it was intended to provide the system service tag to Dell online support allowing us to quickly identify the computer model” (“El certificado no es Malware o Adware. En lugar, su propósito es proveer el sistema de service tag al equipo de soporte de Dell para rápidamente identificar el modelo de la computadora”.

Si cuentas con un equipo DELL y deseas eliminar el eDellRoot, debes seguir las instrucciones que publicó DELL en este “Documento de Word”, ¿es en serio DELL? Word?, en 2015 aún distribuyes tutoriales en Word?.

![]()